Nos services

| 〇 | ◔ | ◑ | ◕ | ⬤ |

|---|

| Solutions et services InfoAdvisor℠ : | Analyse des risques liés aux informations | Atelier sur la gouvernance de l'information | InfoAdvisor℠ Découverte | InfoClave™ Secure Enclave en tant que service | Services de conseil VIP |

|---|---|---|---|---|---|

| Description | Score de risque et rapport | Atelier d'affaires & Formation continue (CE, CPE, CLE) | Engagement initial en matière d’informations sur les données et la technologie | Enclave sécurisée pour informations sensibles de l'utilisateur final : découverte, mise en œuvre, configuration et création de rapports | Conseil personnalisé, formation, coaching, remédiation et mise en œuvre |

| Clients participants | ✔ Jusqu'à 2 participants clients | ✔ Jusqu'à 8 participants clients | ✔ Jusqu'à 10 entretiens clients | ✔ 10+ utilisateurs clients | ✔ Personnalisé |

| Public | ✔ C-Suite, dirigeants des principales activités, RH, juridique, conformité, dossiers/données, informatique, sécurité, risque | ✔ C-Suite, dirigeants des principales activités, RH, juridique, conformité, dossiers/données, informatique, sécurité, risque | ✔ C-Suite, dirigeants des principales activités, RH, juridique, conformité, dossiers/données, informatique, sécurité, risque | ✔Données sensibles Utilisateurs professionnels, RH, Juridique, Conformité, Enregistrements/Données, Informatique, Sécurité, Risque | ✔ C-Suite, dirigeants des principales activités, RH, juridique, conformité, dossiers/données, informatique, sécurité, risque |

| Livrables | ✔ Score de risque Internet gratuit ✔ Rapport payant Plan de résolution des risques de haut niveau | ✔ Feuille de route ✔ Feuilles de travail et certificats ✔ Score de risque Internet ✔ Rapport payant Plan de résolution des risques de haut niveau | ✔ Analyse détaillée ✔ Feuille de route détaillée de remédiation des risques ✔ Playbooks | ✔ Analyse détaillée ✔ Feuille de route détaillée de résolution des risques ✔ Plan de projet ✔ Fonctionnalités : VPN, SSO, cryptage, prévention des pertes de données, surveillance de la conformité et reporting | ✔ Analyse détaillée ✔ Feuille de route détaillée de résolution des risques ✔ Plans de projet à plusieurs niveaux, rapports KPI/KRI, ateliers, gestion des fournisseurs, etc. |

| Conseillers | 1-2 | 1-2 | 1-2 | 1-3 | 3 |

| Consultants techniques | 0 | 0 | 1-2 | 1-2 | 3 |

| Analyse des personnes | - | Oui | Oui | Oui | Oui |

| L'analyse des processus | - | Oui | Oui | Oui | Oui |

| Analyse technologique | Oui | Oui | Oui | Oui | Oui |

| Mise en œuvre de la technologie | - | - | - | Oui | Oui |

| Licences de logiciels | - | - | - | Oui | Oui |

| Contracter | - | - | Oui | Oui | Oui |

| Entreprise | ✅ | ✅ | ✅ | ✅ | ✅ |

| IL | ✅ | ✅ | ✅ | ✅ | ✅ |

| Sécurité | ✅ | ✅ | ✅ | ✅ | ✅ |

| Confidentialité | ✅ | ✅ | ✅ | ✅ | ✅ |

| Risque | ✅ | ✅ | ✅ | ✅ | ✅ |

| Légal | ✅ | ✅ | ✅ | ✅ | ✅ |

| Enregistrements/Données | ✅ | ✅ | ✅ | ✅ | ✅ |

| GOUVERNE | ✅ | ✅ | ✅ | ✅ | ✅ |

| IDENTIFIER | ✅ | ✅ | ✅ | ✅ | ✅ |

| PROTÉGER | - | ✅ | ✅ | ✅ | ✅ |

| DÉTECTER | - | - | ✅ | ✅ | ✅ |

| RÉPONDRE | - | - | - | ✅ | ✅ |

| RÉCUPÉRER | - | - | - | - | ✅ |

| Laps de temps | 24 heures | 3 jours | 3 semaines (min.) | 4-6 semaines (min.) | 3-6 mois (min.). |

| Tarifs | GRATUIT | $$$ | $,$$$ | $$,$$$ | $$,$$$+ /an | $$$,$$$+ |

| 〇 | ◔ | ◑ | ◕ | ⬤ |

|---|

Gestion du programme consultatif

- Collaborer avec des experts expérimentés en la matière Utiliser des sous-traitants experts issus de plusieurs domaines et industries Obtenir l'aide du personnel pour l'augmentation Assurer un personnel certifié et vérifié en matière d'antécédents Fournir tous les niveaux de ressources pour n'importe quelle durée *

*Basé sur un accord contractuel

Partenaires du Conseil InfoGov

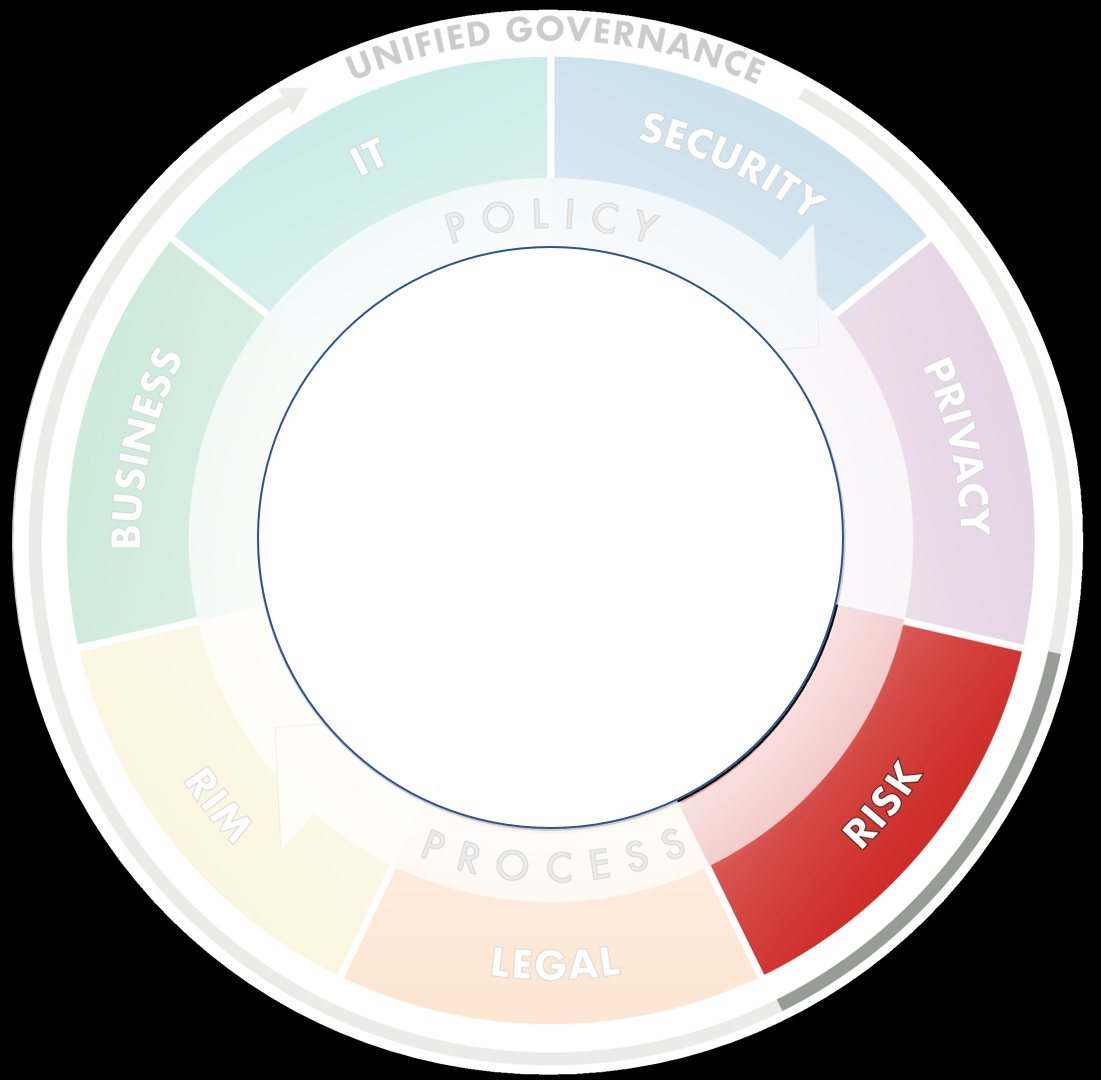

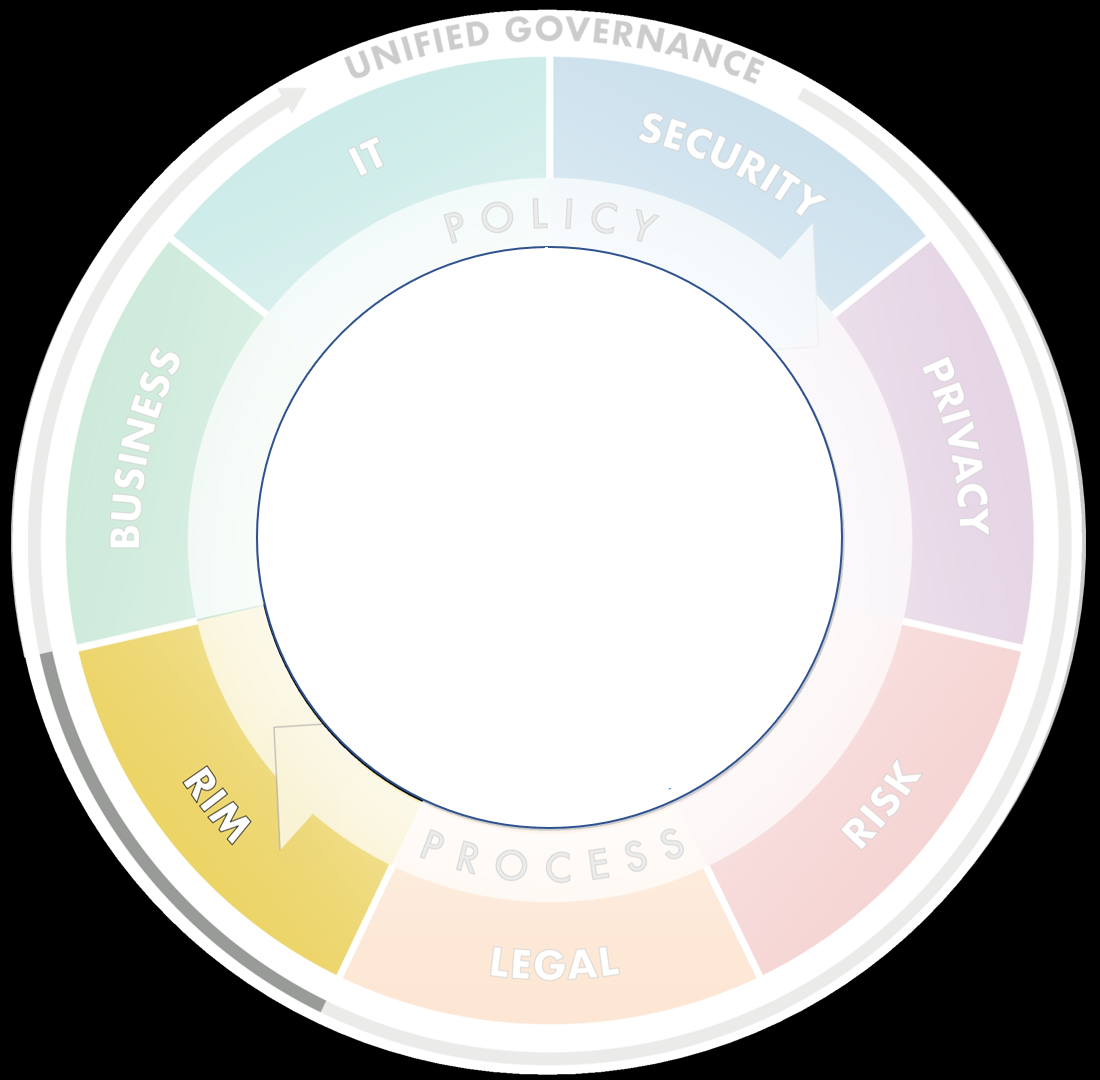

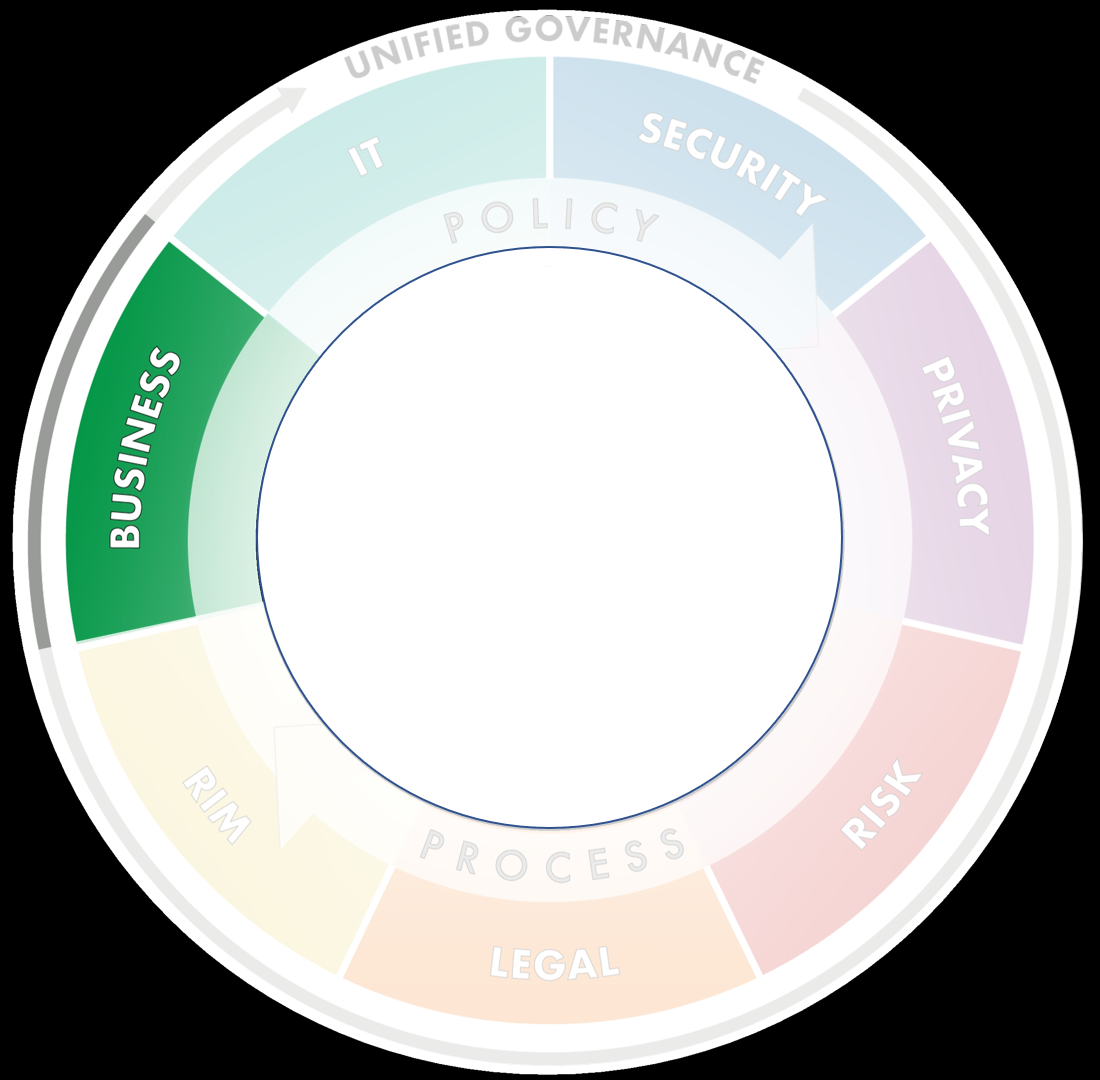

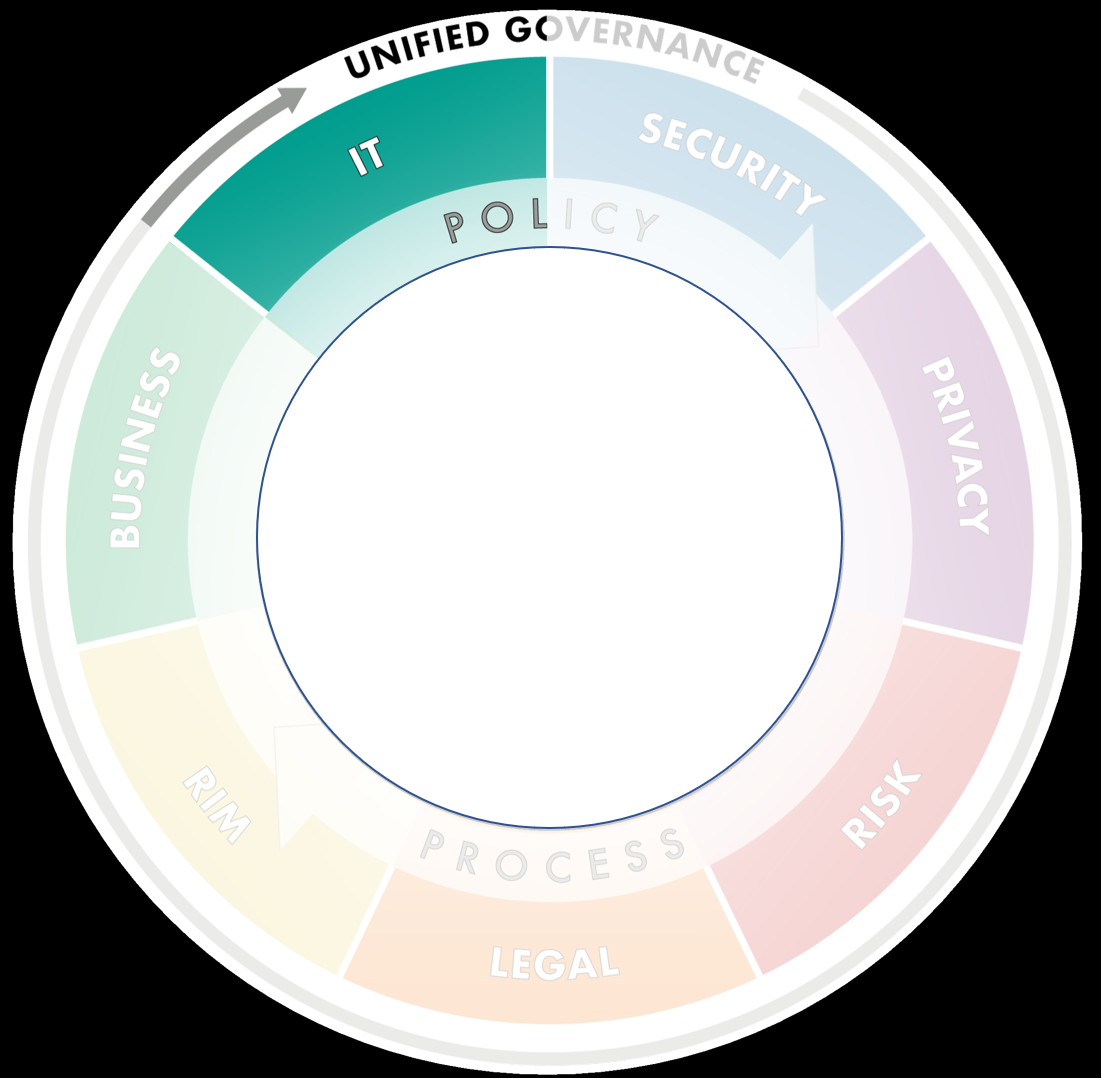

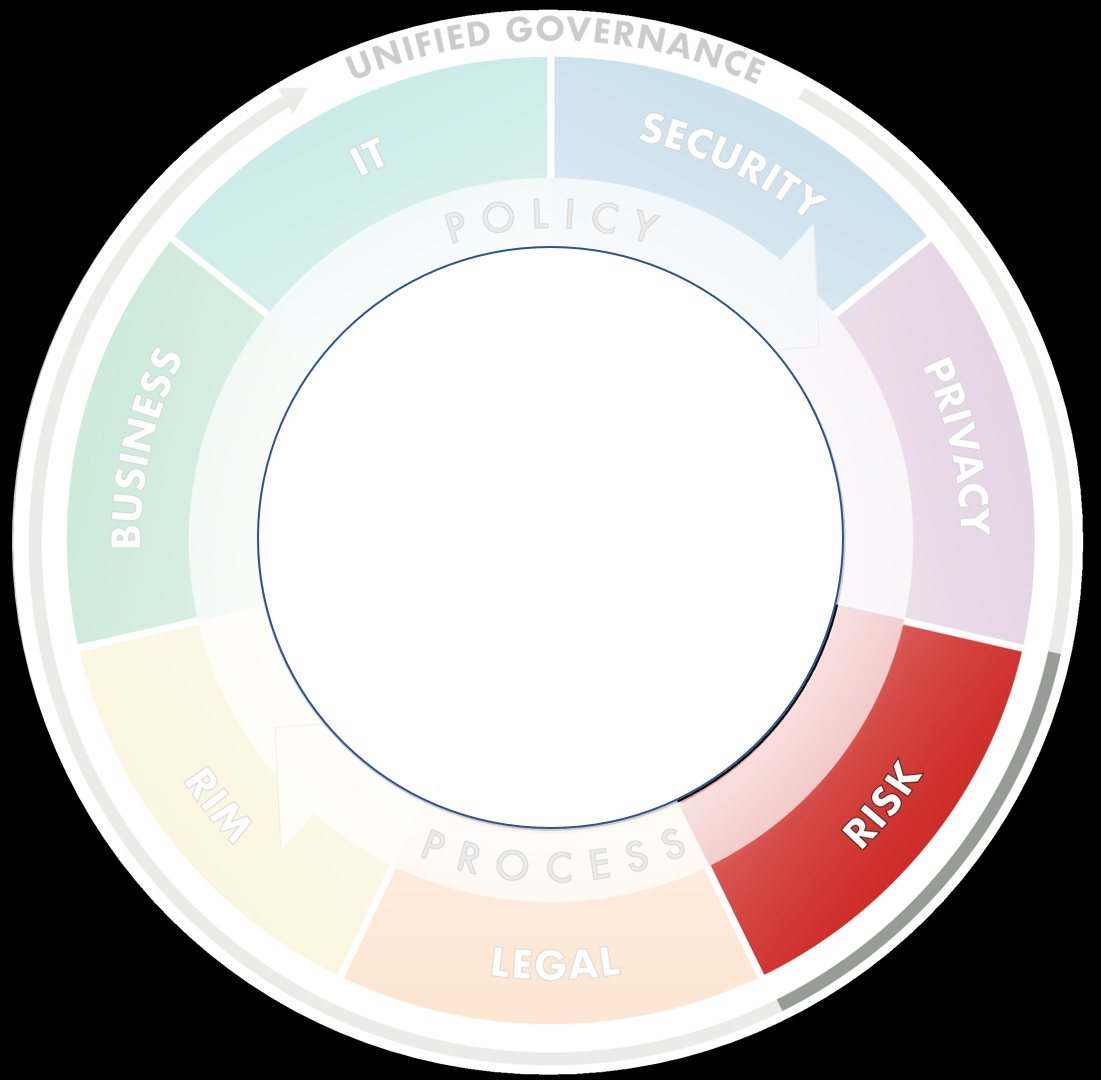

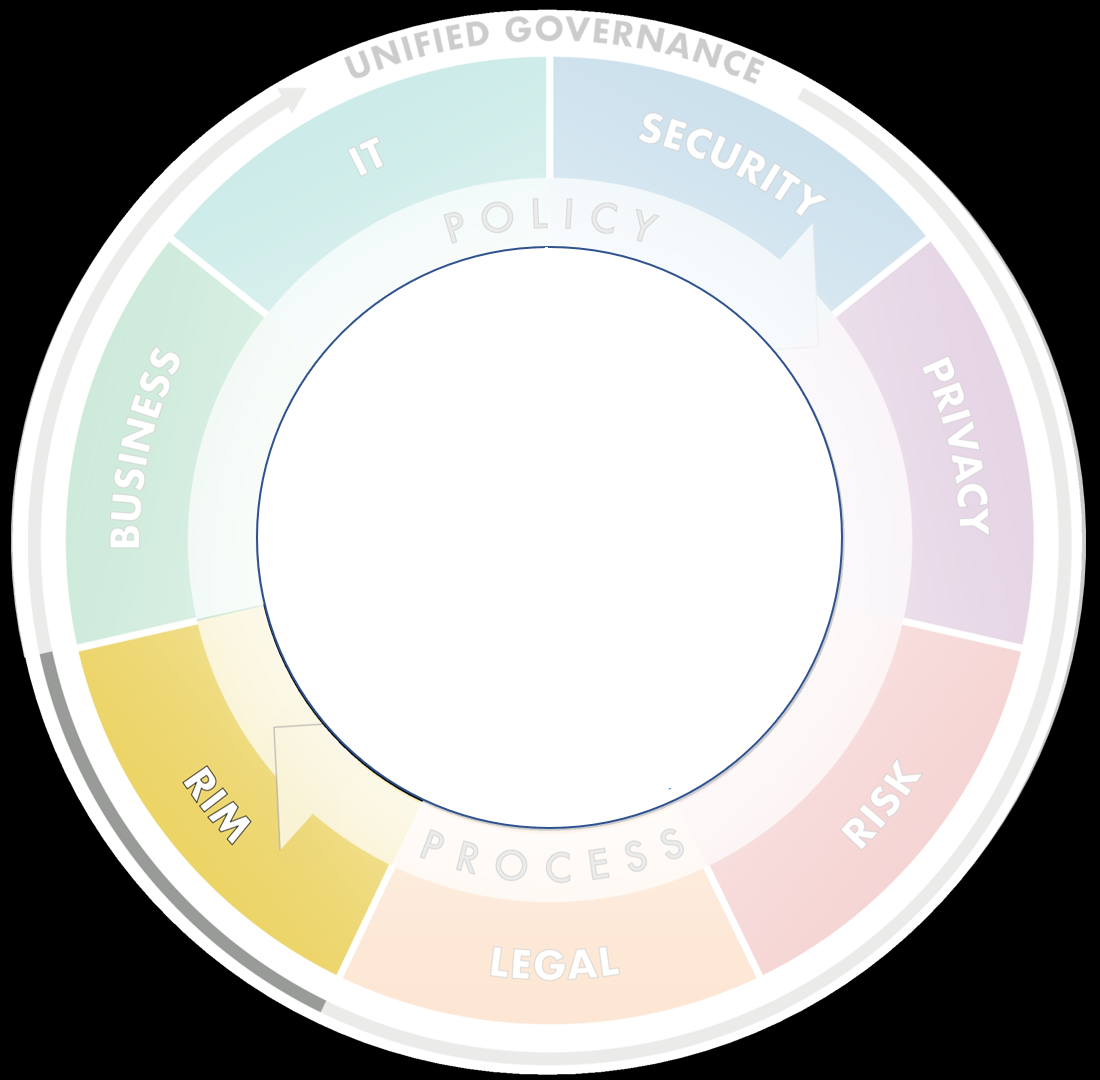

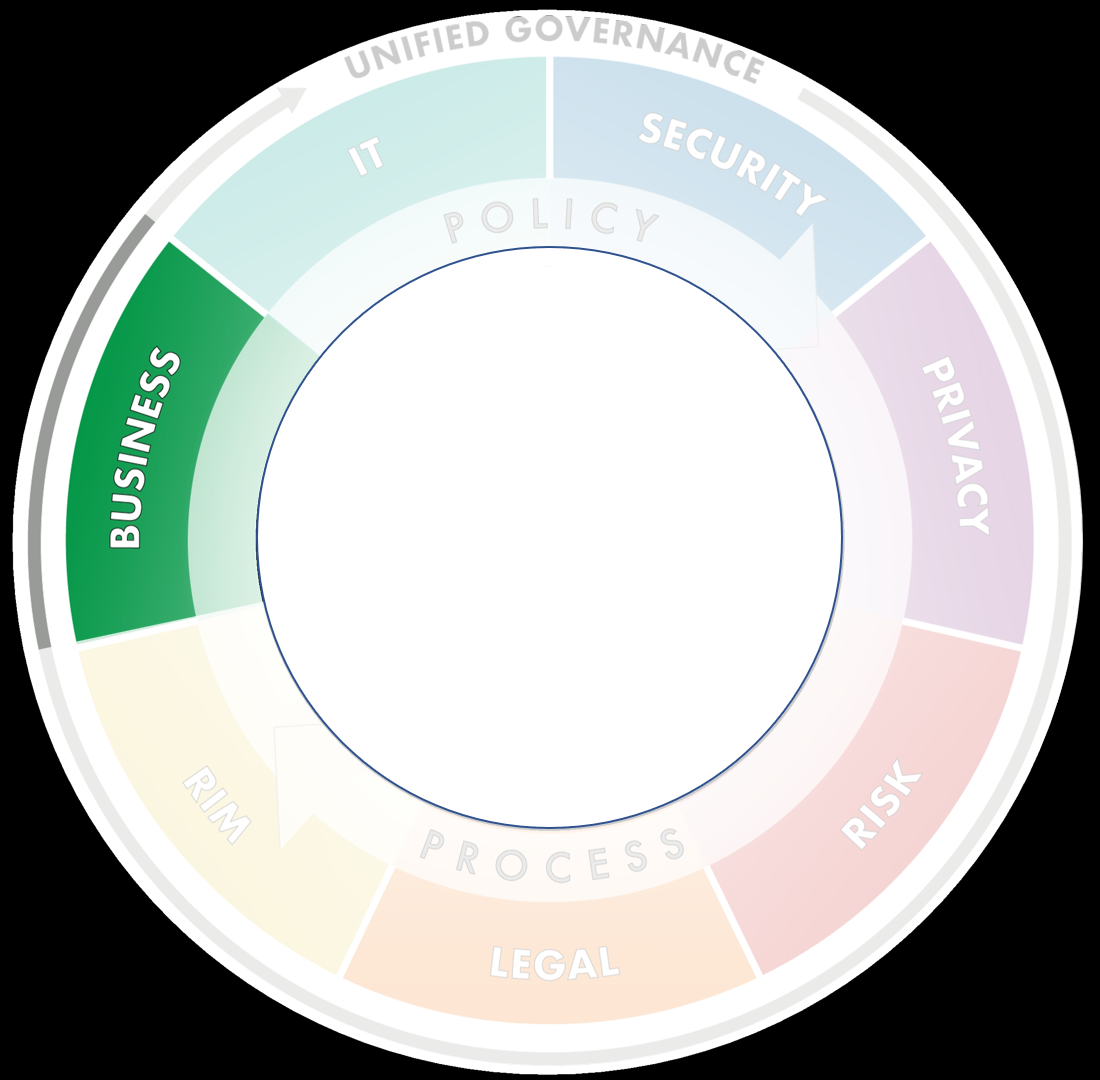

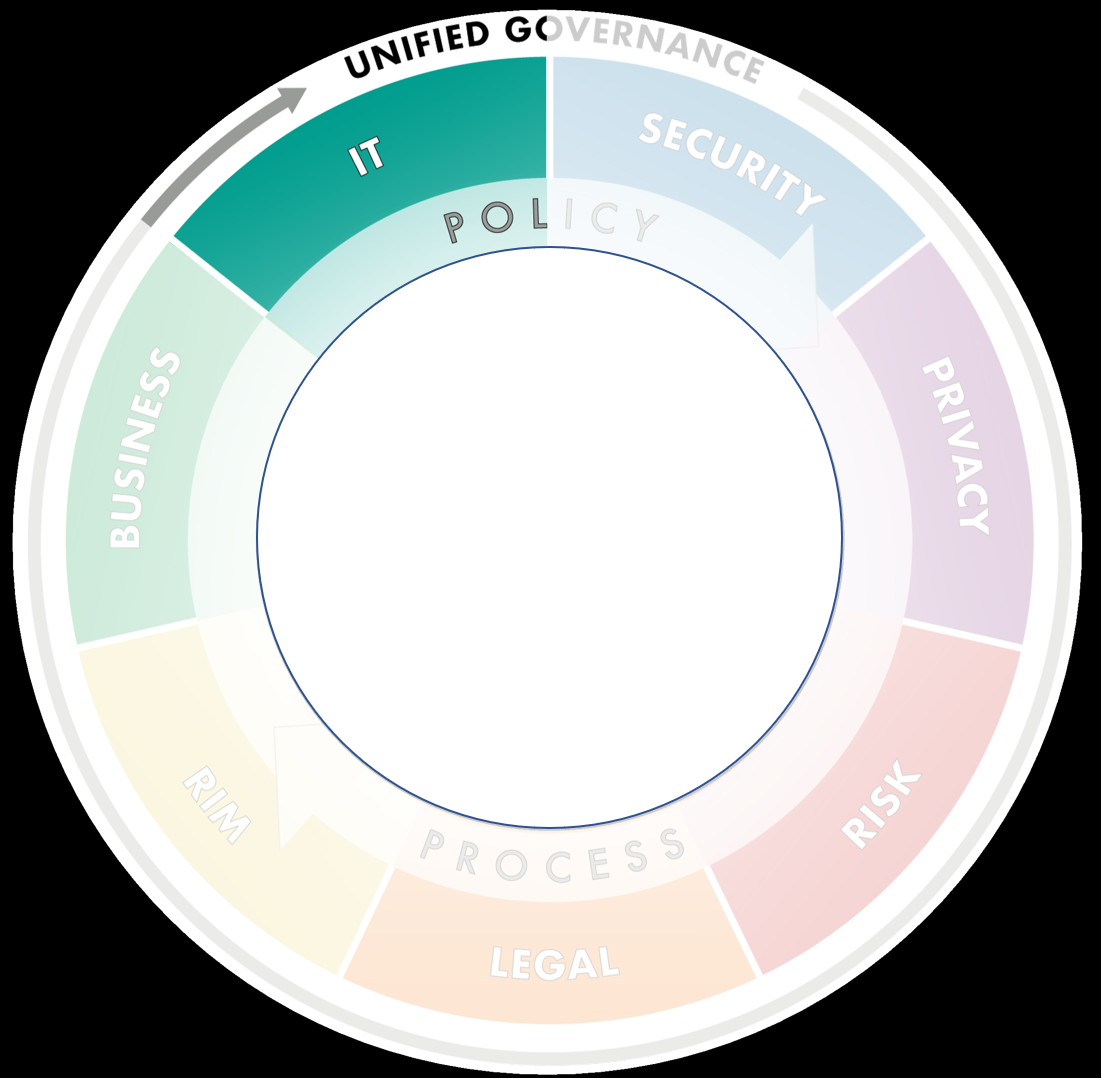

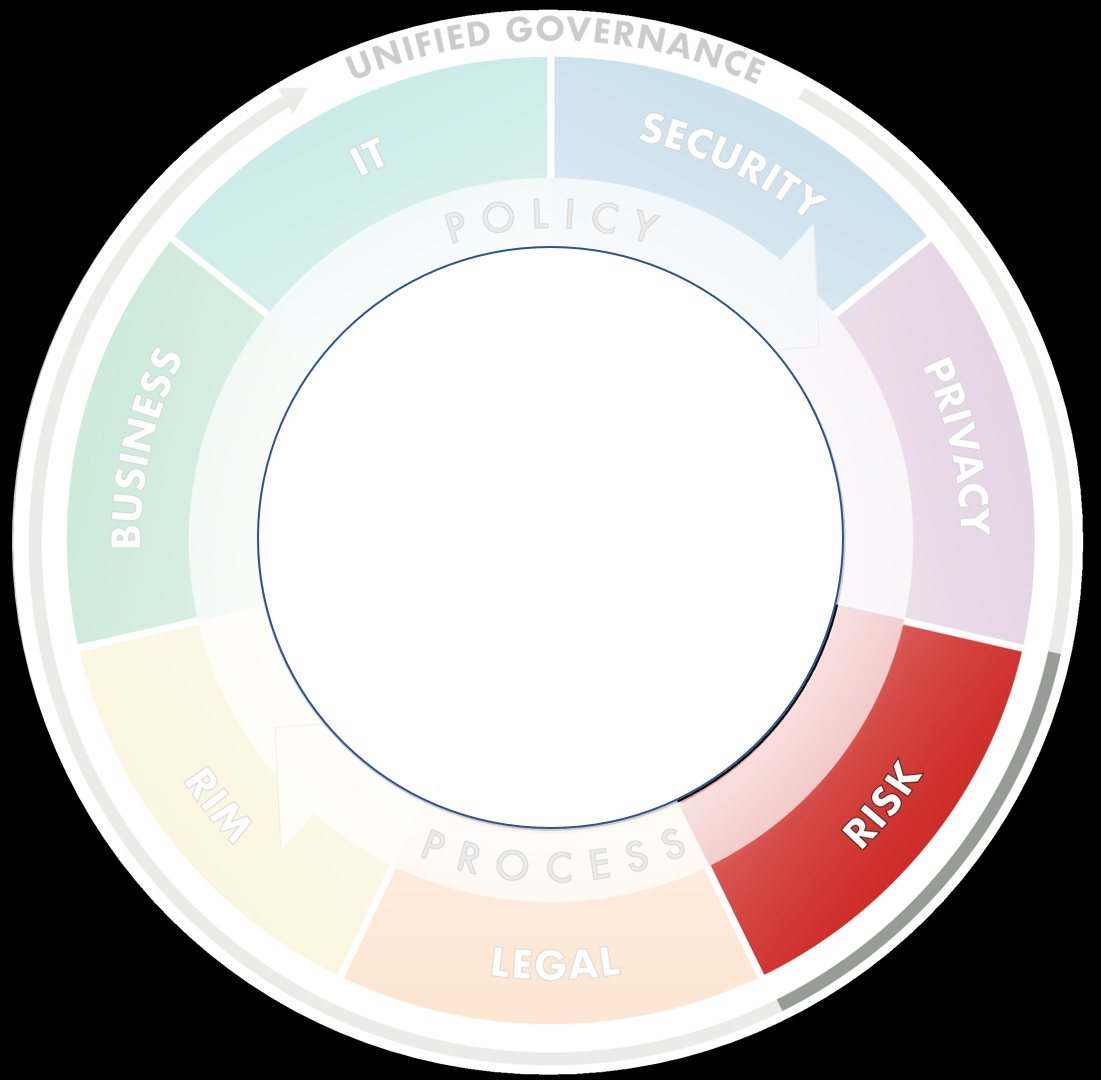

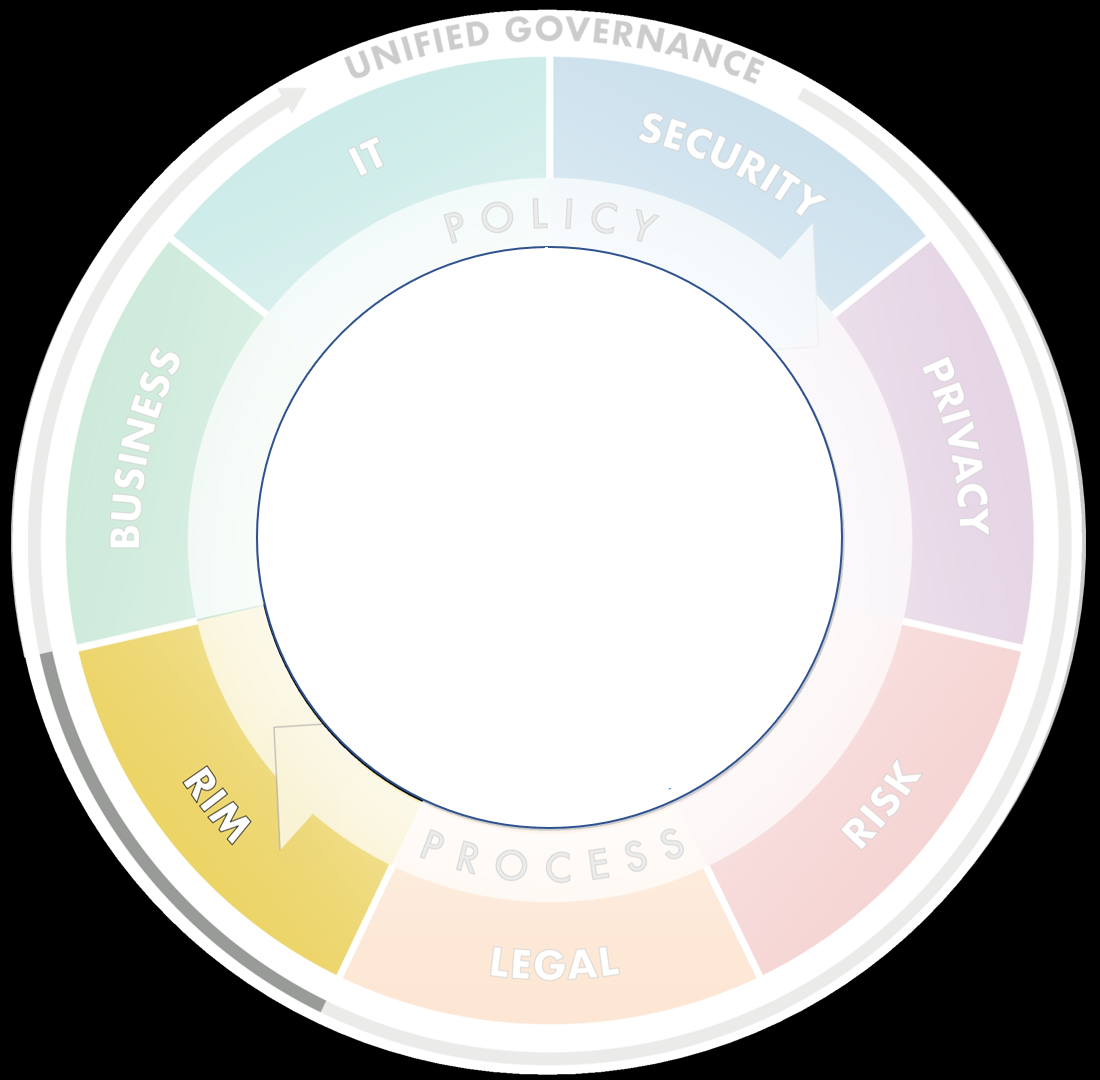

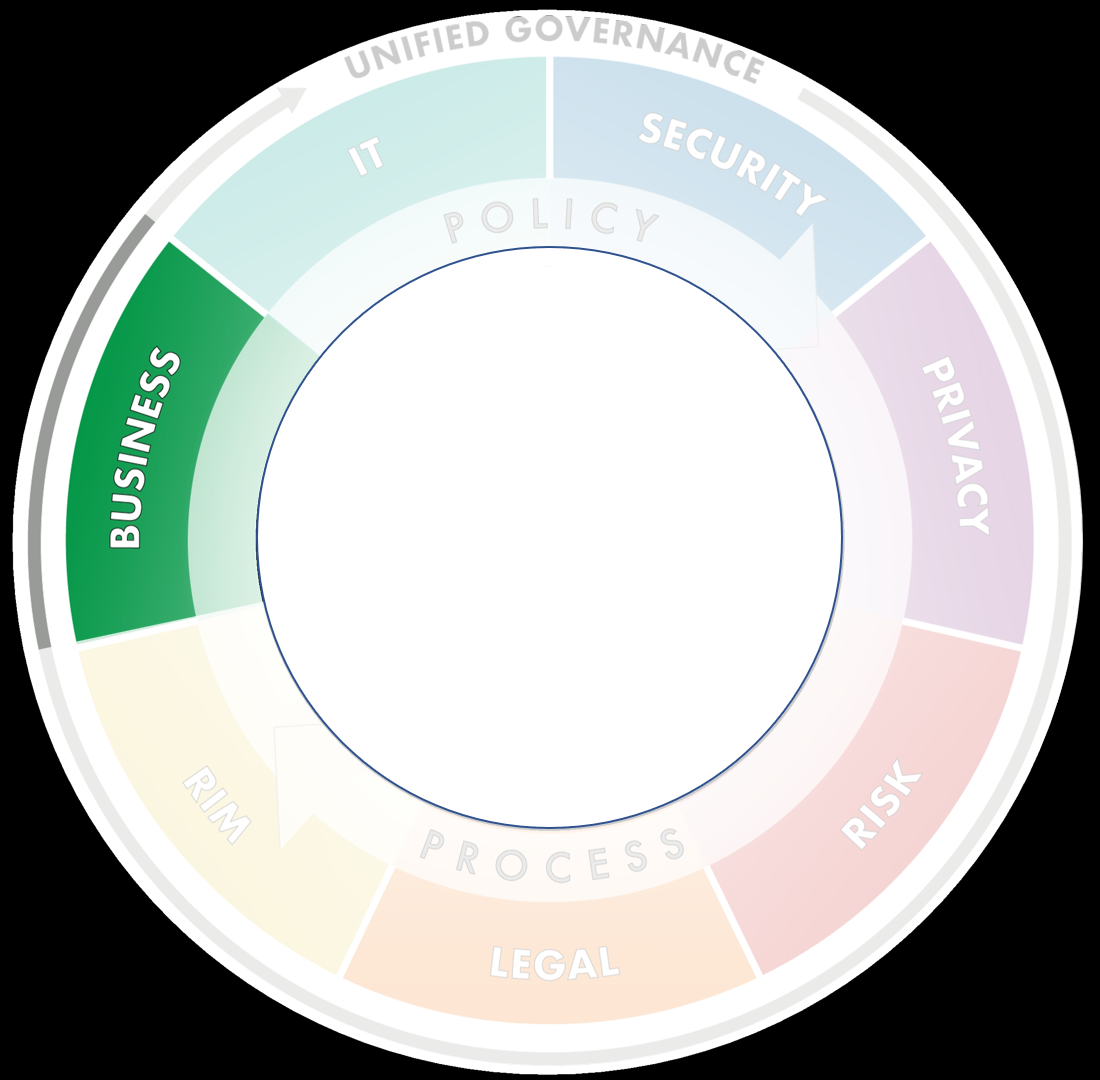

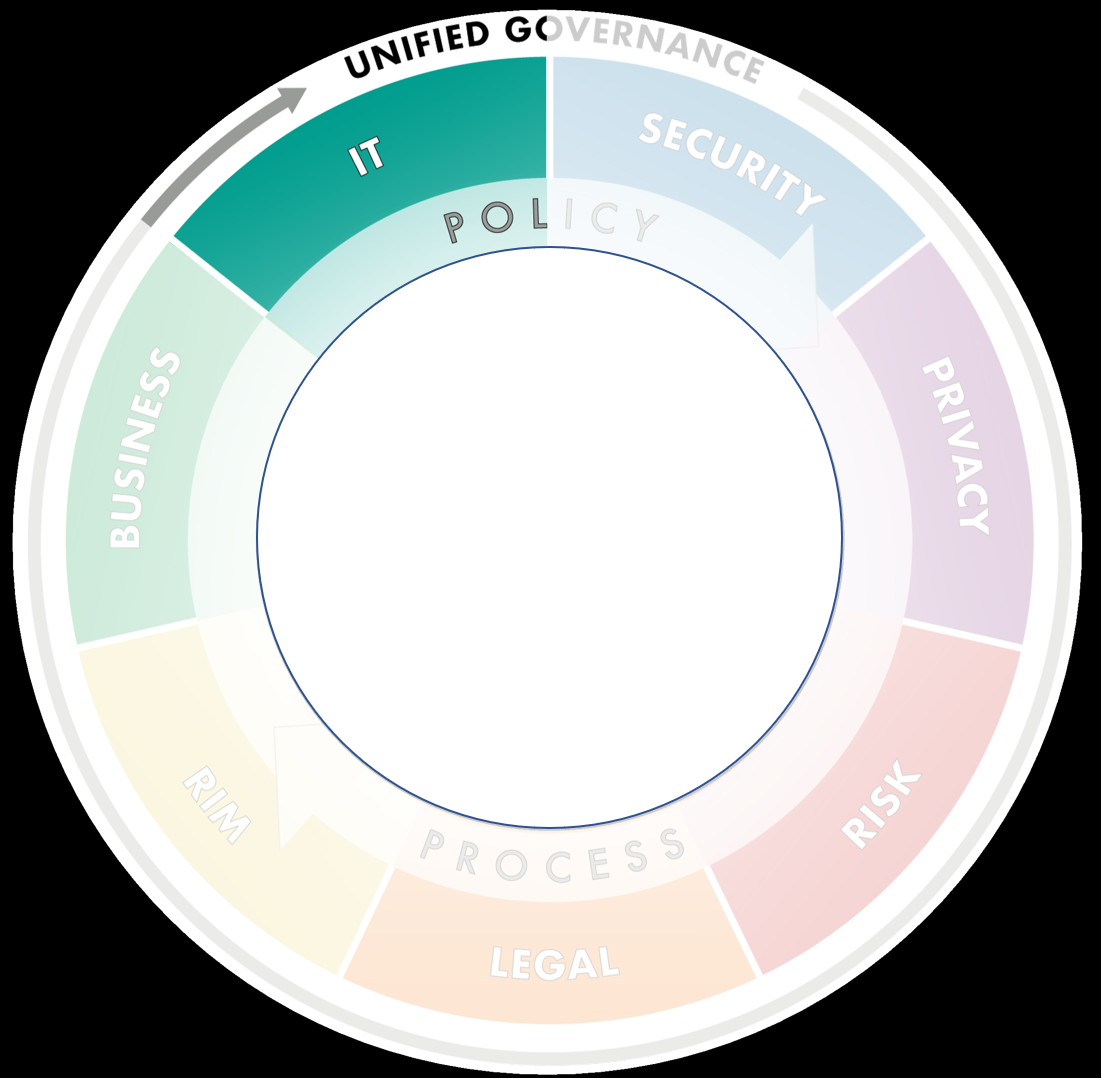

Les partenaires du Conseil InfoGov ont de l'expérience et des antécédents interdisciplinaires dans plusieurs secteurs d'activité, juridique et conformité, sécurité, gestion des informations sur les dossiers (RIM) et gouvernance des données, informatique, confidentialité et risque.

Demander une ressource

Secteur d'activité

Nos coachs d'affaires ont une expérience en gestion de l'information dans divers secteurs d'activité, comprennent l'importance de la recherche et de la formation pour créer des processus rationalisés et faciliter la productivité.

Demander une ressource

Conformité légale

Nos professionnels du droit et de la conformité guident les entreprises pour mieux comprendre et se conformer aux réglementations applicables dans leurs opérations quotidiennes grâce à la recherche et à la formation.

Demander une ressource

Sécurité et cybersécurité

Nos professionnels de la sécurité et de la cybersécurité recherchent et dispensent des formations sur les politiques, les rôles et les technologies permettant de protéger les données, les actifs numériques et les documents sensibles de l'entreprise contre les menaces externes et internes.

Demander une ressource

RIM et gouvernance des données

Nos professionnels de la gouvernance des données, des actifs numériques et de la gestion des informations sur les dossiers gèrent la classification, la disponibilité, la convivialité, la qualité et l'intégrité, garantissant une gestion appropriée du cycle de vie.

Demander une ressource

Informatique

Nos professionnels des technologies de l’information forment nos clients commerciaux à exploiter stratégiquement l’infrastructure technique et l’automatisation pour soutenir les activités de gouvernance de l’information.

Demander une ressource

Confidentialité

Nos professionnels de la confidentialité comprennent comment les entreprises partagent, collectent et stockent des données en garantissant le respect des réglementations applicables aux niveaux local, étatique, fédéral et national grâce à la recherche et à la formation.

Demander une ressource

Politique gouvernementale

Nos professionnels du gouvernement engagés dans l'élaboration des politiques gouvernementales locales, fédérales et internationales comprennent la valeur de la recherche et de la formation pour générer des gains d'efficacité répondant aux besoins du public et de votre organisation.

Demander une ressource

RECEVEZ UN DEVIS PERSONNALISÉ

Contactez-nous

Merci de nous avoir contactés. Nous vous répondrons dans les plus brefs délais

Oups, une erreur s'est produite lors de l'envoi de votre message. Veuillez réessayer plus tard.

Intéressé par nos services ? Nous sommes là pour vous aider !

Nous voulons connaître exactement vos besoins afin de pouvoir vous proposer la solution parfaite. Faites-nous savoir ce que vous voulez et nous ferons de notre mieux pour vous aider.

TRANSFORMER LES CONNAISSANCES EN ACTION

-

STRATÉGIE INFORMATIQUE

COMMENCER -

STRATÉGIE INFORMATIQUE

COMMENCER -

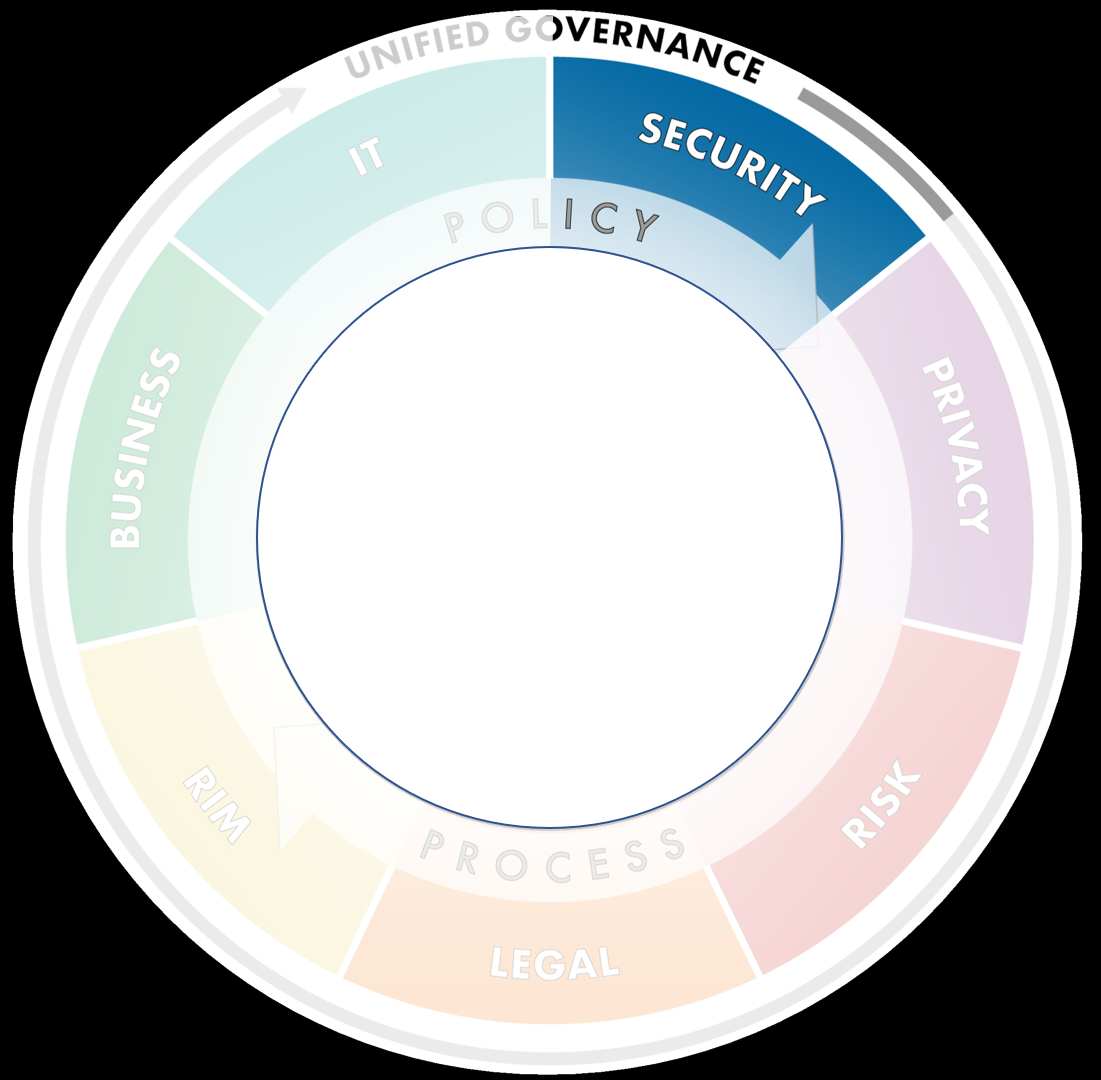

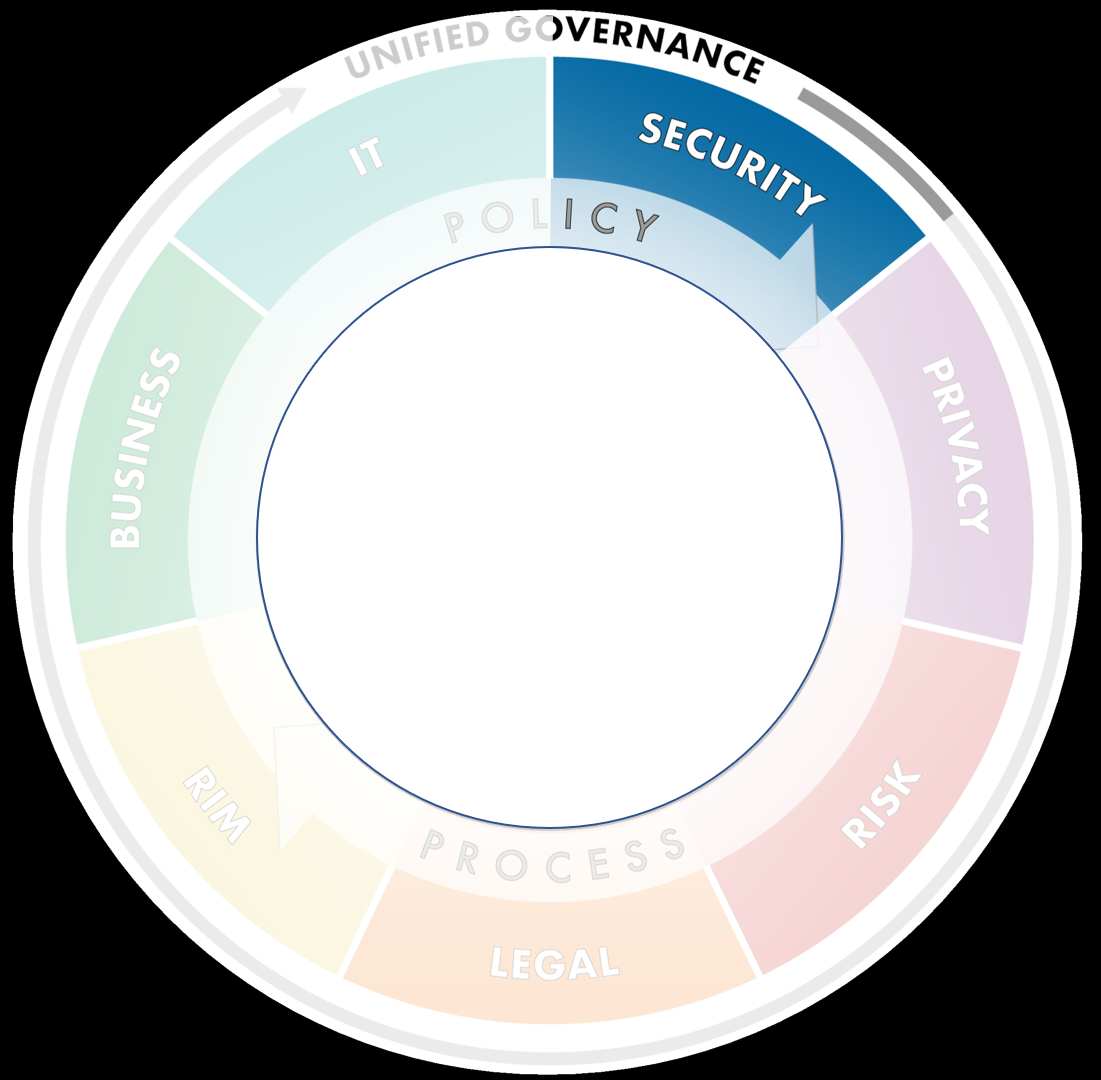

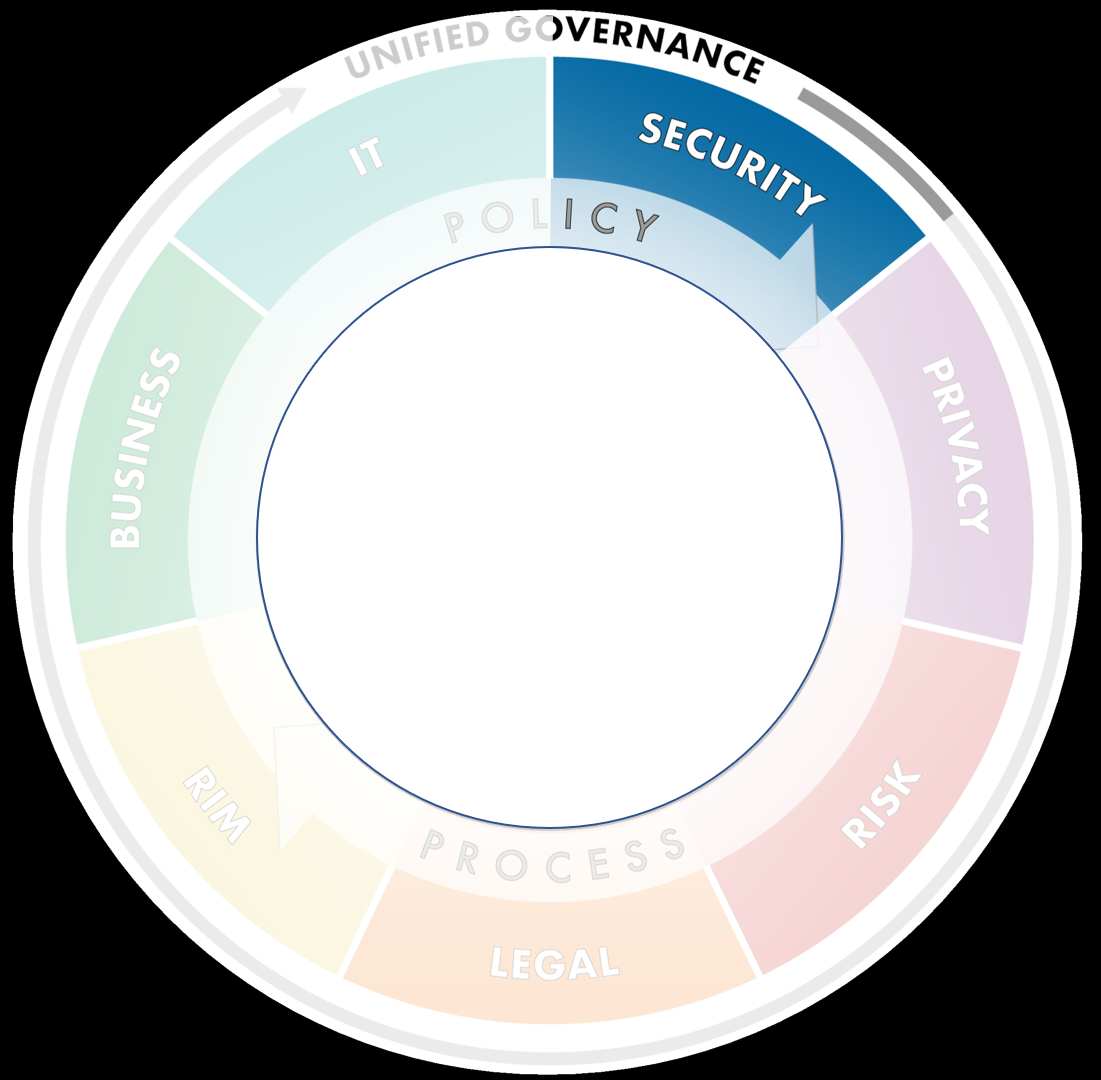

STRATÉGIE DE SÉCURITÉ

Write your caption hereCOMMENCER -

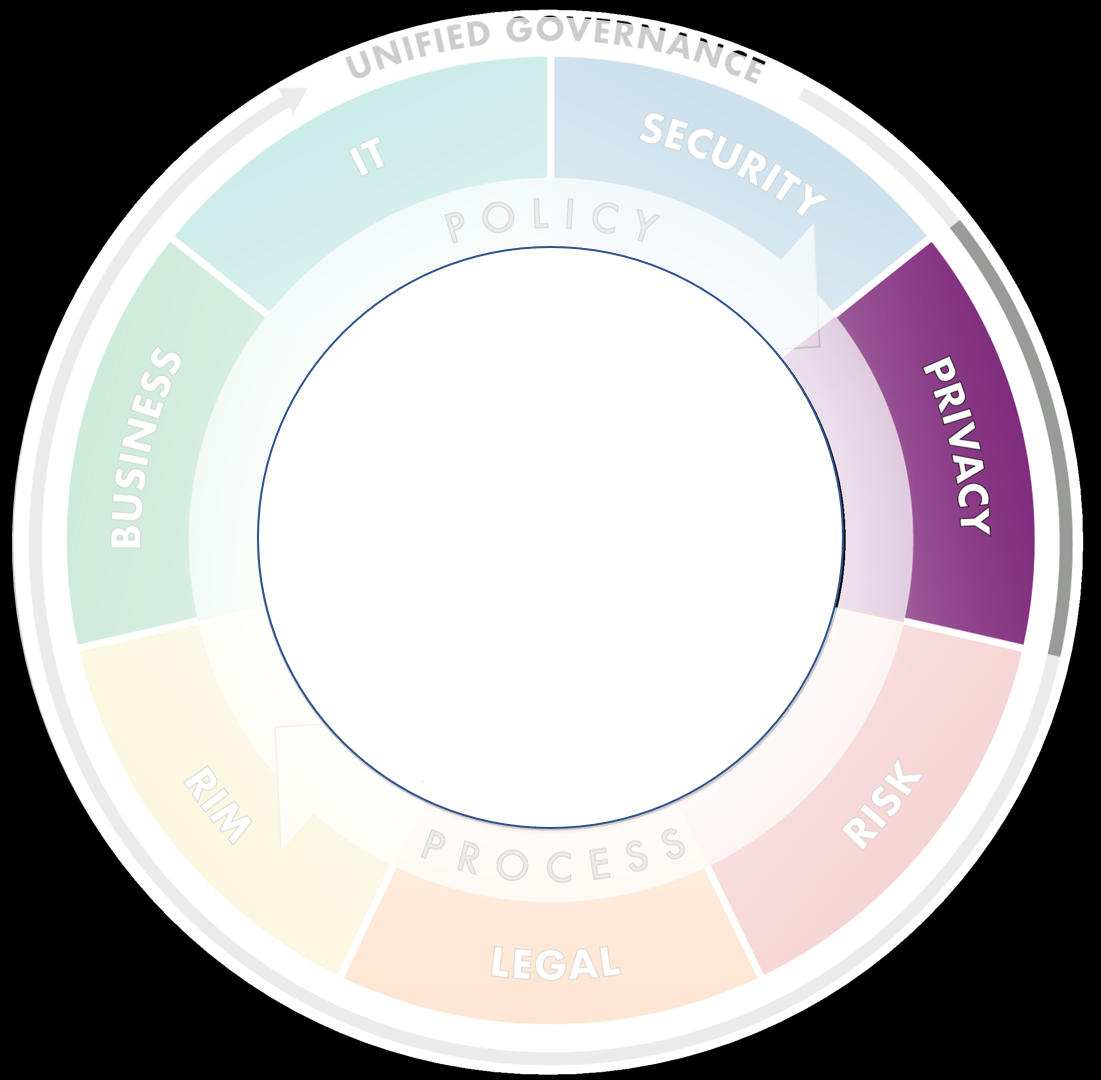

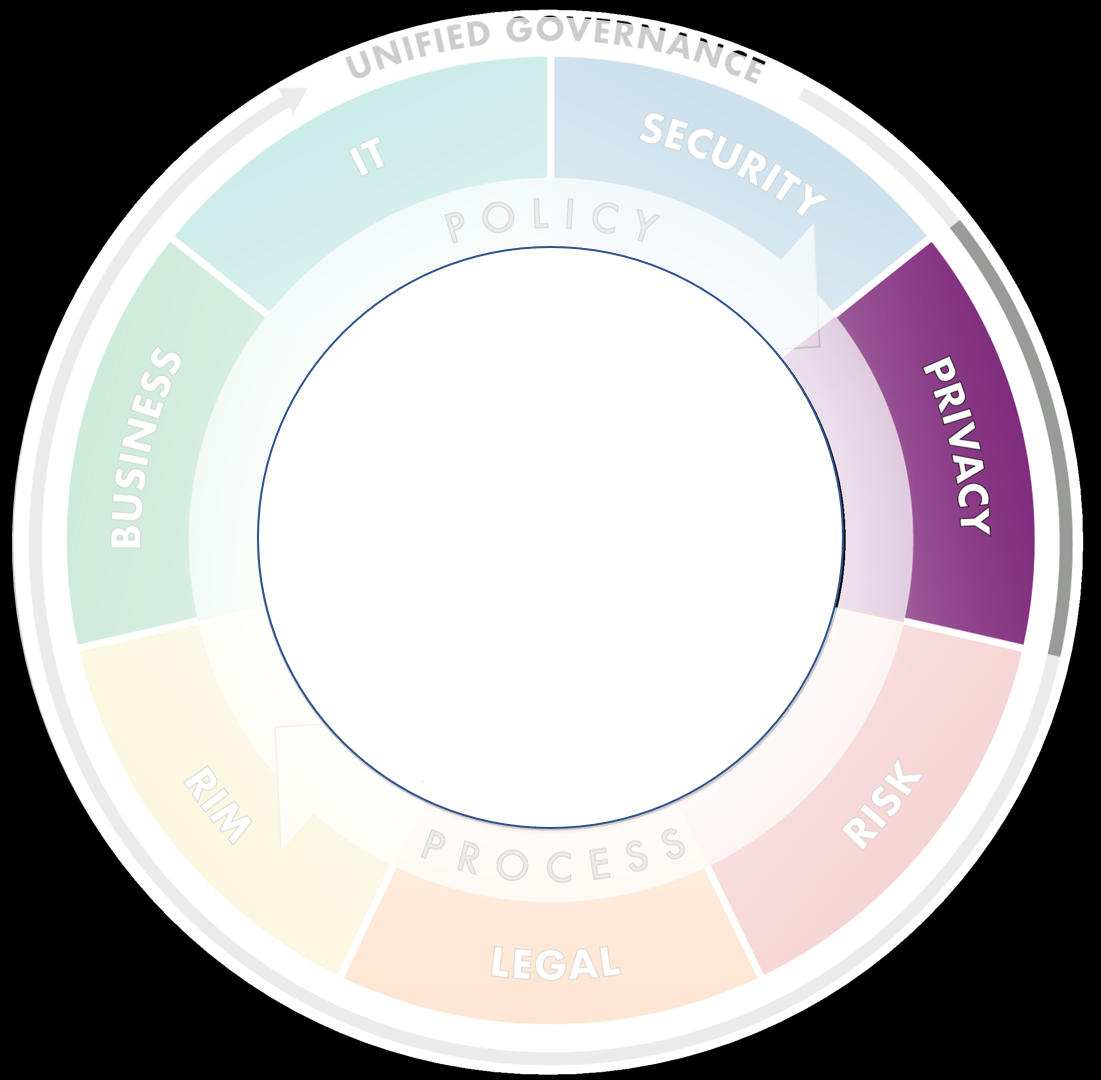

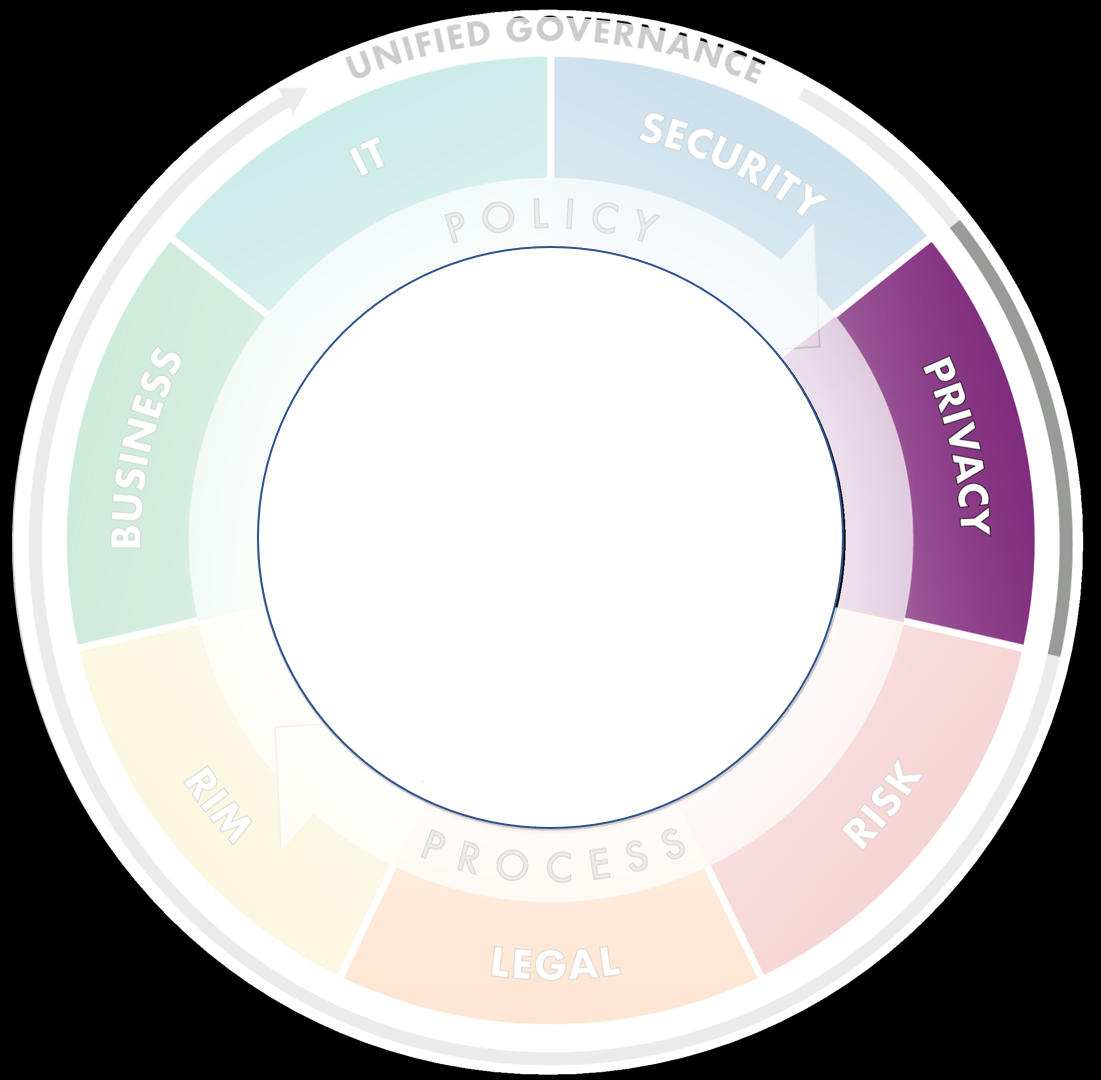

STRATÉGIE DE CONFIDENTIALITÉ

Write your caption hereCOMMENCER -

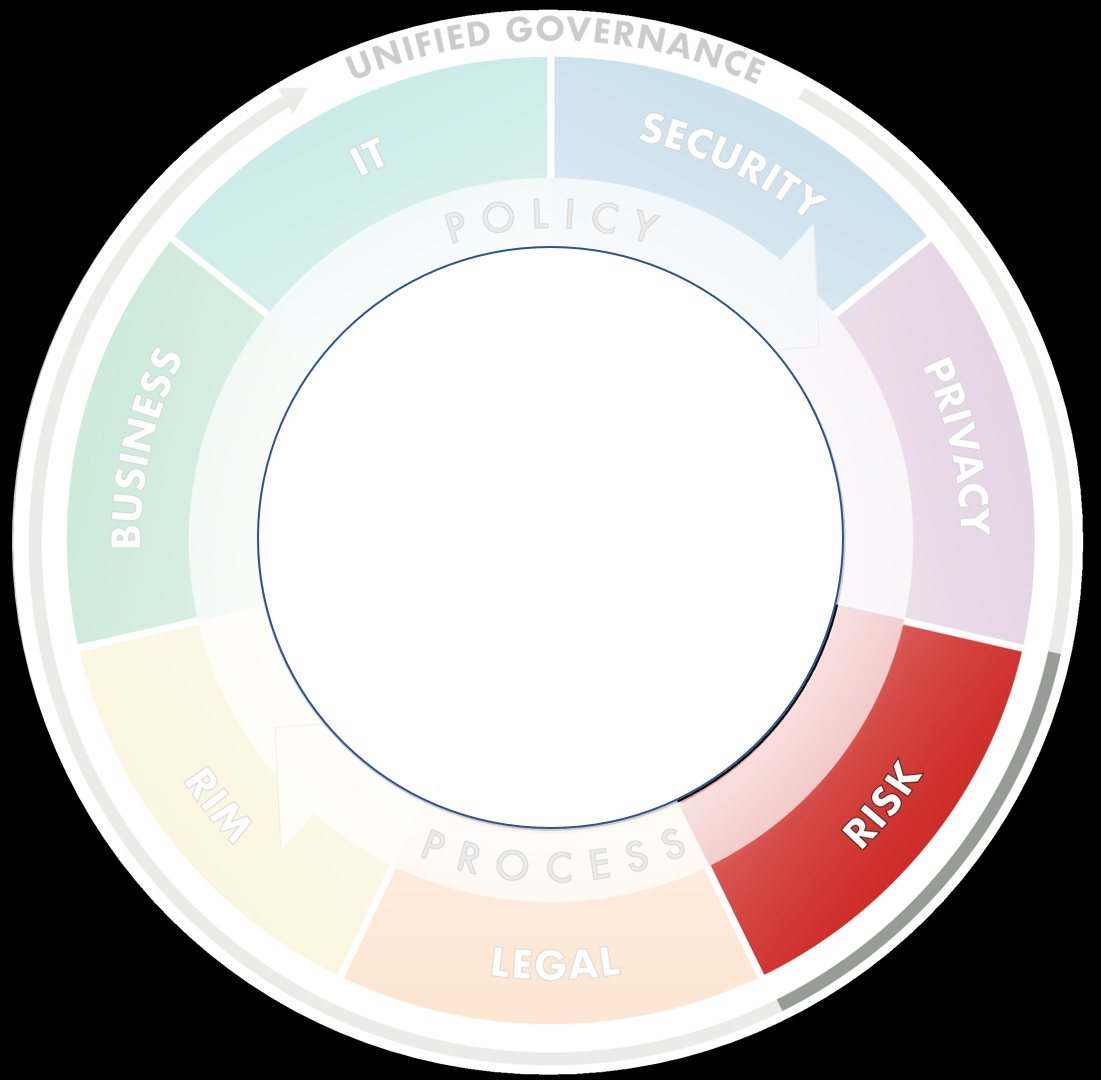

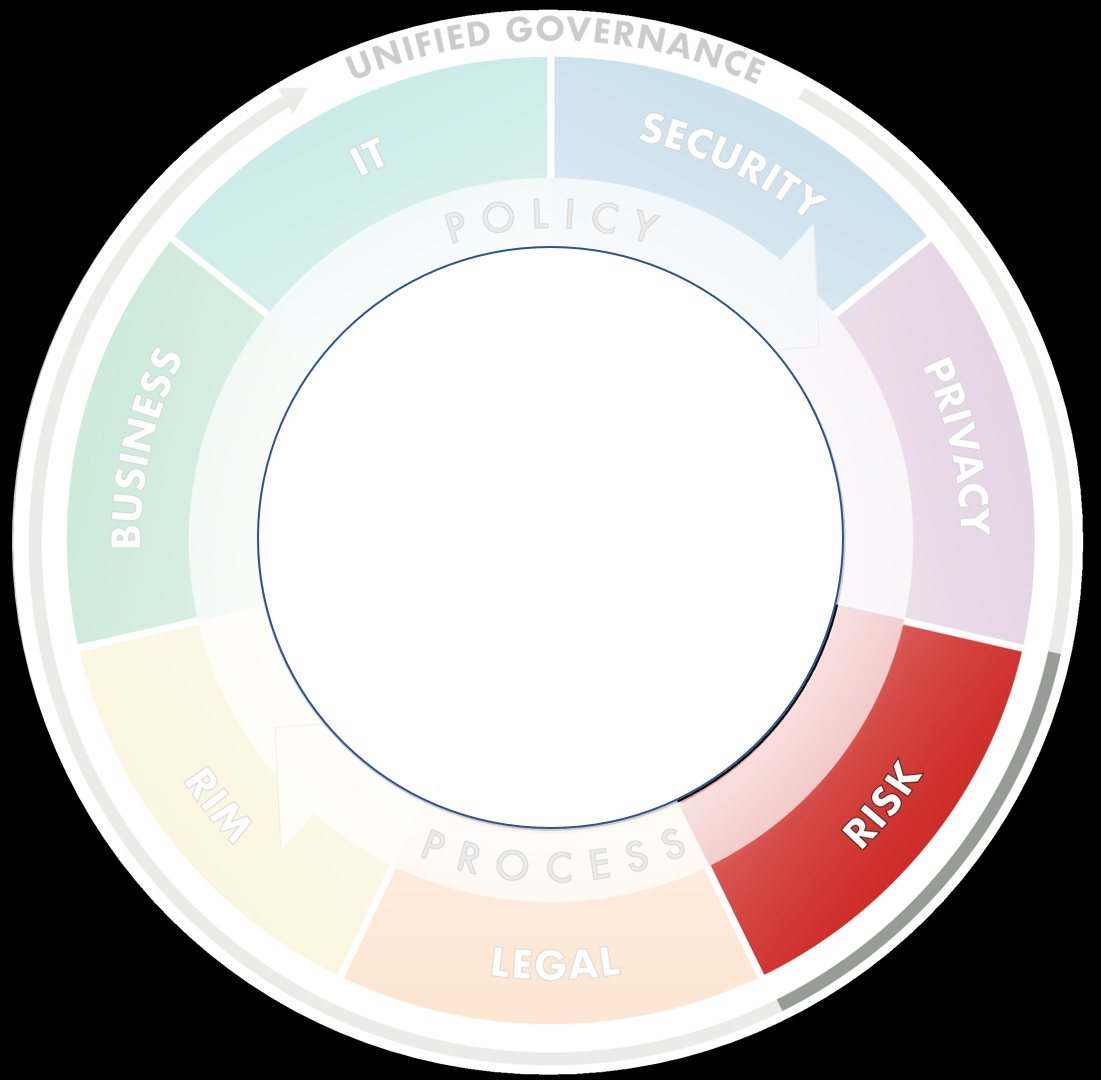

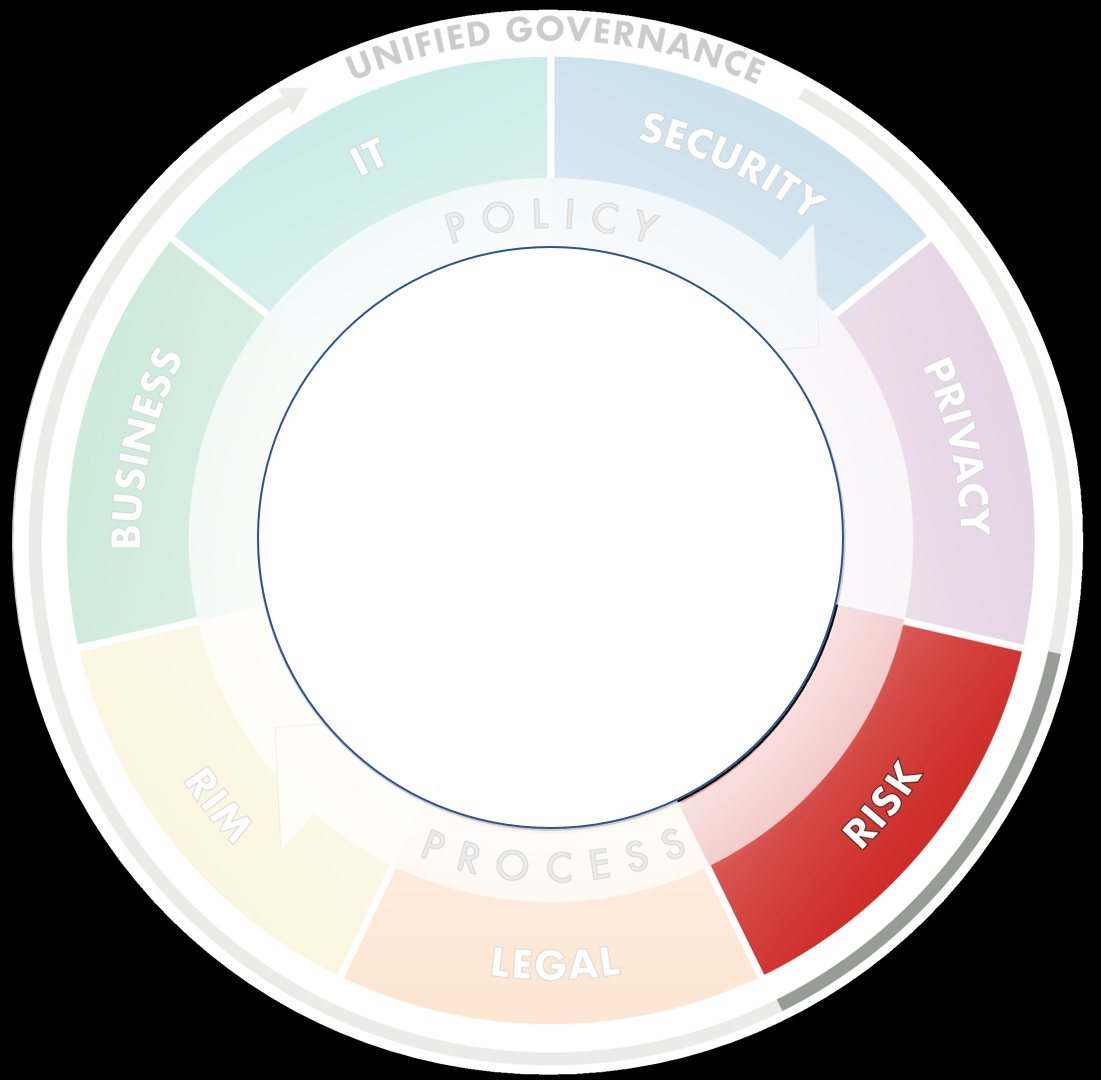

STRATÉGIE DE RISQUE

COMMENCER -

STRATÉGIE POLITIQUE

COMMENCER -

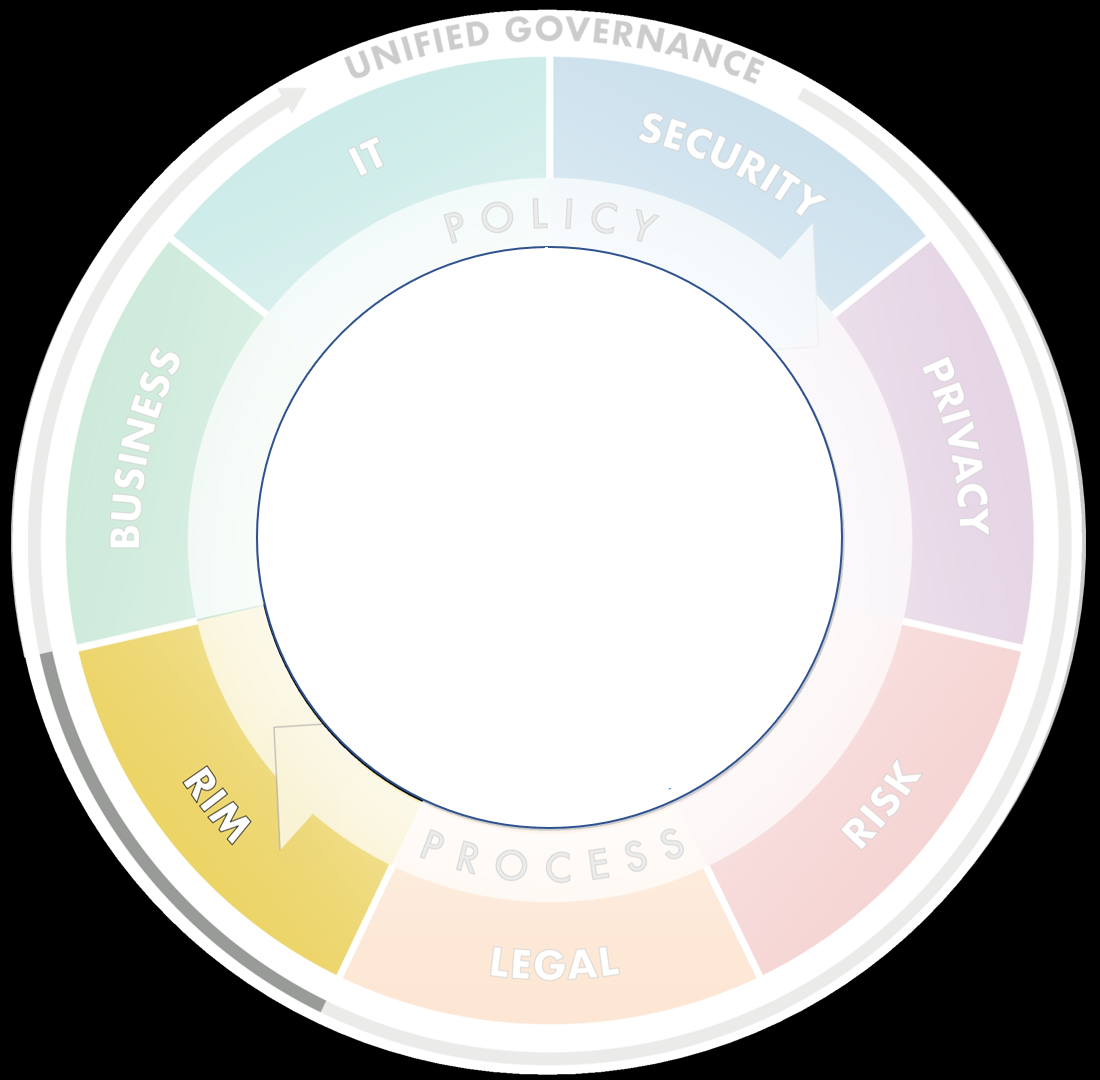

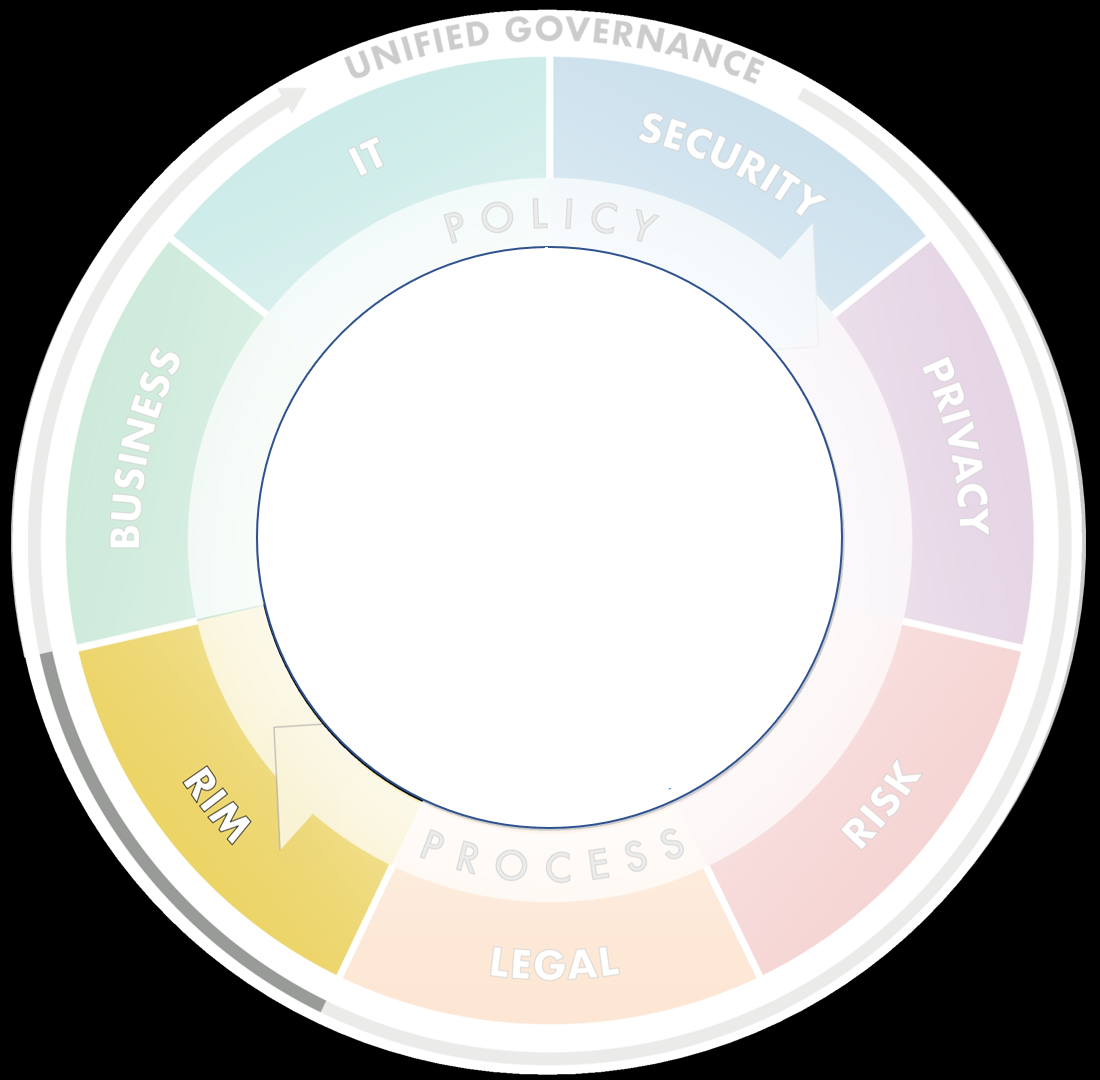

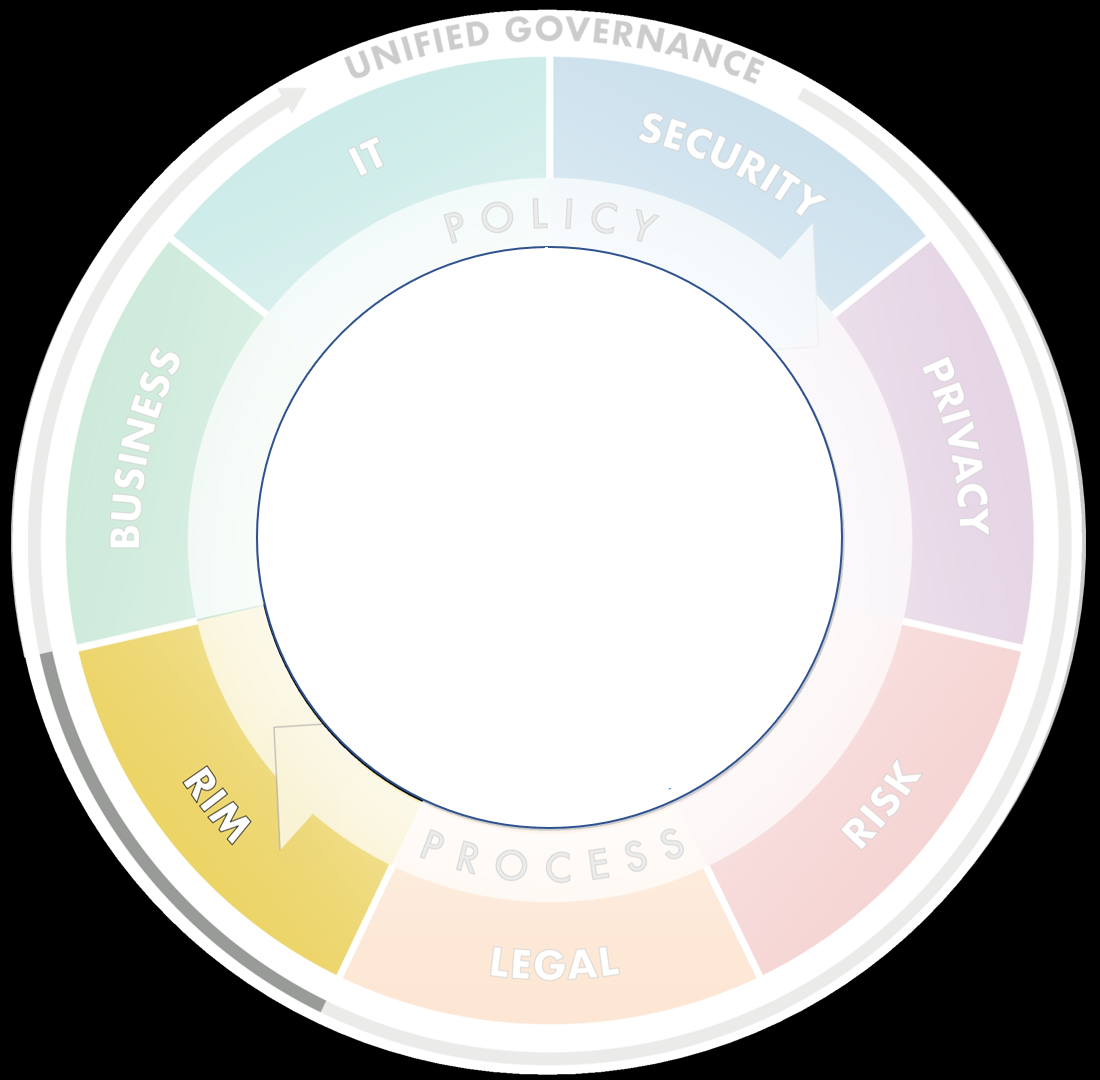

STRATÉGIE D'ENREGISTREMENT ET DE DONNÉES

Write your caption hereCOMMENCER -

ANALYSE DES INFORMATIONS

Write your caption hereCOMMENCER -

ANALYSE INFORMATIQUE

Write your caption hereCOMMENCER -

ANALYSE DE SÉCURITÉ

Write your caption hereCOMMENCER -

ANALYSE DE LA CONFIDENTIALITÉ

Write your caption hereCOMMENCER -

ANALYSE DE RISQUE

Write your caption hereCOMMENCER -

ANALYSE DE POLITIQUE

Write your caption hereCOMMENCER -

ENREGISTREMENTS ET ANALYSE DES DONNÉES

Write your caption hereCOMMENCER -

TRANSFORMATION NUMÉRIQUE

Write your caption hereCOMMENCER -

AUTOMATISATION INFORMATIQUE

Write your caption hereCOMMENCER -

REMÉDIATION DE SÉCURITÉ

Write your caption hereCOMMENCER -

REMÉDIATION DE LA CONFIDENTIALITÉ

Write your caption hereCOMMENCER -

REMÉDIATION DES RISQUES

Write your caption hereCOMMENCER -

DÉCOUVERTE ÉLECTRONIQUE JURIDIQUE

Write your caption hereCOMMENCER -

DÉCOUVERTE D'ENREGISTREMENTS ET DE DONNÉES

Write your caption hereCOMMENCER -

FORMATION NUMÉRIQUE

Write your caption hereCOMMENCER -

FORMATION INFORMATIQUE

Write your caption hereCOMMENCER -

FORMATION À LA SÉCURITÉ

Write your caption hereCOMMENCER -

FORMATION À LA CONFIDENTIALITÉ

Write your caption hereCOMMENCER -

FORMATION AUX RISQUES

Write your caption hereCOMMENCER -

FORMATION JURIDIQUE

Write your caption hereCOMMENCER -

FORMATION AUX ENREGISTREMENTS ET AUX DONNÉES

Write your caption hereCOMMENCER -

AUTOMATISATION DES RAPPORTS

Write your caption hereCOMMENCER -

RAPPORTS INFORMATIQUE

Write your caption hereCOMMENCER -

RAPPORTS DE SÉCURITÉ

Write your caption hereCOMMENCER -

RAPPORTS DE CONFIDENTIALITÉ

Write your caption hereCOMMENCER -

RAPPORTS SUR LES RISQUES

Write your caption hereCOMMENCER -

RAPPORT DE CONFORMITÉ

Write your caption hereCOMMENCER -

ENREGISTREMENTS ET RAPPORTS DE DONNÉES

Write your caption hereCOMMENCER -

RECHERCHE NUMÉRIQUE

Write your caption hereCOMMENCER -

RECHERCHE INFORMATIQUE

Write your caption hereCOMMENCER -

RECHERCHE EN SÉCURITÉ

Write your caption hereCOMMENCER -

RECHERCHE SUR LA CONFIDENTIALITÉ

Write your caption hereCOMMENCER -

RECHERCHE SUR LES RISQUES

Write your caption hereCOMMENCER -

RECHERCHE LÉGALE

Write your caption hereCOMMENCER -

RECHERCHE D'ENREGISTREMENTS ET DE DONNÉES

Write your caption hereCOMMENCER